Cisco: w 2010 r. po raz pierwszy zmalała ilość spamu

Firma Cisco opublikowała swój doroczny raport na temat bezpieczeństwa w 2010 r. - "Cisco 2010 Annual Security Report".

Z raportu wynika, że w dziedzinie najpoważniejszych cybersprzestępstw nastąpił punkt zwrotny - hakerzy zaczęli przenosić uwagę z komputerów z systemem Windows na inne systemy operacyjne i platformy, w tym na smartfony, tablety i platformy mobilne. W raporcie stwierdzono także, że rok 2010 był pierwszym rokiem w historii internetu, w którym zmalała ilość spamu. Użytkownicy nadal jednak padają ofiarą niezliczonych form nadużywania zaufania. Ponadto cyberprzestępcy silnie inwestują w angażowanie tzw. "słupów" (money mule ― muł do przenoszenia pieniędzy), czyli osób zwerbowanych w celu przekazywania w bezpieczne miejsce nielegalnie zdobytych pieniędzy.

"Każdy zna dowcip o dwóch turystach i głodnym niedźwiedziu, w którym szybszy turysta wyjaśnia, że zamierza uciekać nie przed niedźwiedziem, ale przed tym drugim turystą. Niedźwiedzie-cyberprzestępcy ucztowali przez ostatnie dziesięć lat na platformie Windows grającej rolę „najwolniejszego turysty”. Jednak w miarę wzrostu poziomu zabezpieczeń systemu operacyjnego Windows i aplikacji pracujących pod jego kontrolą, niedźwiedzie zaczynają szukać innych terenów, na których mogłyby zaspokoić swój głód. Systemy operacyjne urządzeń mobilnych i inne nowe systemy operacyjne są właśnie takimi turystami, których niedźwiedzie do tej pory w większości ignorowały, ale teraz zaczynają wyglądać coraz bardziej apetycznie. Niedźwiedzie widzą też nowe możliwości w eksplozji korzystania z urządzeń mobilnych i dlatego obserwujemy rosnącą liczbę eksploitów skierowanych właśnie przeciw użytkownikom mobilnym" - stwierdził Patrick Peterson z firmy Cisco.

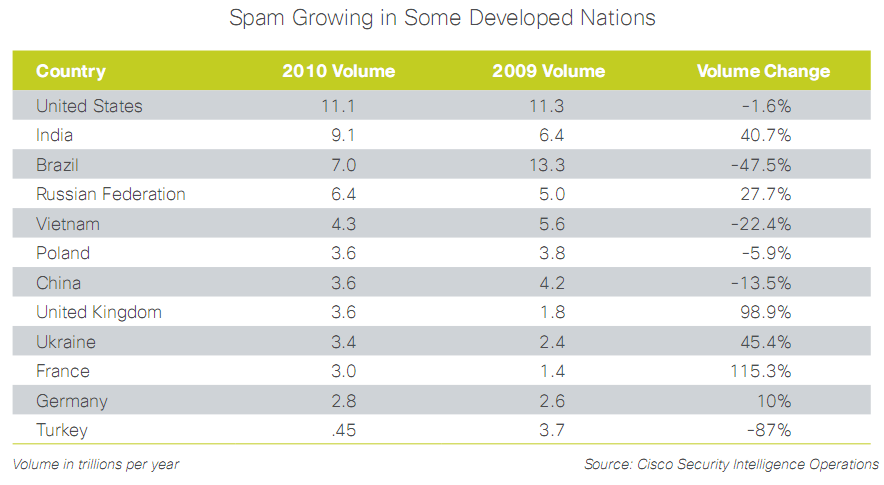

Rok 2010 był pierwszym rokiem w historii internetu, w którym zmalała ilość spamu. Mimo tej dobrej wiadomości, zaobserwowano wzrost ilości spamu w krajach rozwiniętych gospodarczo, w których coraz powszechniej wdrażane są łącza szerokopasmowe, w tym we Francji, Niemczech i Wielkiej Brytanii (w Wlk. Bryt. ilość spamu wzrosła w latach 2009–2010 o niemal 99 proc.). Dobra wiadomość jest taka, że w Brazylii, Chinach i Turcji ― państwach, które w ubiegłym roku zajęły wysokie pozycje na liście krajów opanowanych przez spam ― zaobserwowano znaczny spadek ilości spamu (w szczególności w Turcji - o 87 proc.). Ten spadek jest po części efektem likwidacji dużych sieci botnet, takich jak Waledac i Pushdo/Cutwail. Ponadto, władze zaczęły poważniej traktować problem spamu i starają się unieszkodliwiać najgroźniejszych sprawców uczestniczących w tym procederze.

W miarę rozwoju działalności gospodarczej cyberprzestępców oraz zdobywania przez nich coraz większej liczby danych uwierzytelniających, które zapewniają dostęp do systemów finansowych, występuje coraz większe zapotrzebowanie na tzw. "słupy" (money mule), czyli osoby rekrutowane w celu zakładania kont bankowych lub nawet wykorzystywania własnych kont, aby pomóc hakerom w wypłacaniu ukradzionych sum lub praniu brudnych pieniędzy. Tego typu operacje stają się coraz bardziej wyrafinowane i zaczynają nabierać międzynarodowego charakteru. Eksperci Cisco przewidują, że staną się one głównym obszarem inwestycji cyberprzestępców w 2011 r.

Większość nadużyć popełnianych przez cyberprzestępców opiera się nie tylko na technologii, ale także na typowej dla ludzi skłonności do obdarzania zaufaniem niewłaściwych osób. W raporcie wymieniono siedem "śmiertelnie niebezpiecznych słabości", które cyberprzestępcy wykorzystują w ramach swoich ataków socjotechnicznych, przyjmujących formę wiadomości e-mail, czatów w mediach społecznościowych lub rozmów telefonicznych. Te słabości to: zainteresowanie seksem, chciwość, próżność, zaufanie, lenistwo, współczucie i pośpiech.

Cisco podaje w raporcie, że wskaźnik Cisco Global ARMS Race Index (wyrażany w skali od 1 do 10 punktów) określający poziom ogólnoświatowych zasobów znajdujących się pod kontrolą hakerów pod koniec 2010 r. zmalał do 6,8 pkt., w porównaniu z poziomem z grudnia 2009 r. wynoszącym 7,2 pkt.

Zdaniem specjalistów ds. bezpieczeństwa z Cisco, w 2011 r. przez hakerów nadal chętniej będą wykorzystywane konie trojańskie służące do kradzieży danych, takie jak Zeus, łatwe do wdrażania eksploity oraz "słupy" (money mule). Do narzędzi typu "poczekaj i zobacz", służących do nielegalnego zarabiania pieniędzy, należy m.in. szkodliwe oprogramowanie mobilne, a w tym koń trojański Zeus w wersji przystosowanej do działania na platformie mobilnej, znany pod nazwą SymbOS/Zitmo.Altr ("Zitmo" to skrót od "Zeus in the Mobile"). Natomiast ataki w mediach społecznościowych nie będą aż tak popularnym obszarem inwestycji cyberprzestępców w 2011 r., jak to przewidywano rok temu. Nie oznacza to jednak, że liczba ataków w tych mediach maleje; stanowią one po prostu niewielką część większego planu, który przewiduje stosowanie eksploitów internetowych, takich jak koń trojański Zeus.

Newsletter

Newsletter

Rusza nowy serwis TVN24+. "Zawsze jest coś do dodania"

Rusza nowy serwis TVN24+. "Zawsze jest coś do dodania"  Czy Netflix ma swoich „Chirurgów”? Rośnie widownia serialu „Puls”

Czy Netflix ma swoich „Chirurgów”? Rośnie widownia serialu „Puls”  Sąd uchylił decyzję w sprawie koncesji Republiki i wPolsce24

Sąd uchylił decyzję w sprawie koncesji Republiki i wPolsce24  Debata prezydencka w Republice. Kto się pojawi i kto ją poprowadzi?

Debata prezydencka w Republice. Kto się pojawi i kto ją poprowadzi?  Nadawca TV Trwam dostał odszkodowanie bez podstaw? PZU zawiadamia prokuraturę

Nadawca TV Trwam dostał odszkodowanie bez podstaw? PZU zawiadamia prokuraturę

Dołącz do dyskusji: Cisco: w 2010 r. po raz pierwszy zmalała ilość spamu