Bootkit zainfekował ponad 350 tys. urządzeń z Androidem

Firma badawcza Dr.Web poinformowała o pierwszym przypadku ataku na urządzenia z Androidem wykonanym metodą bootkit.

Malware odpowiedzialny za zamieszanie został oznaczony jako Android.Oldboot.1. Jego działanie polega na zmodyfikowaniu partycji systemowej i wprowadzeniu do niej specjalnej biblioteki Linuksa.

W rezultacie przy każdym uruchomieniu urządzenia instalowana jest fałszywa aplikacja GoogleKernel.apk.

Za jej pomocą możliwe jest nawiązanie zdalnego połączenia ze smartfonem lub tabletem i wydawanie mu poleceń (w tym m.in. instalowanie i usuwanie aplikacji).

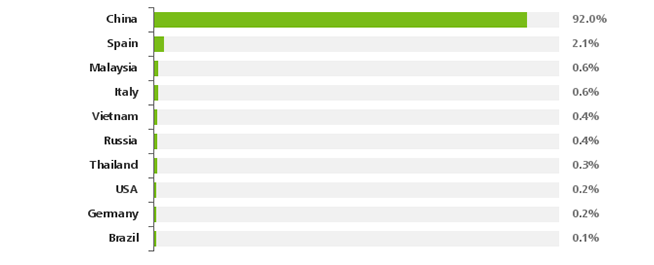

Według analityków z Dr.Web zainfekowanych zostało ponad 350 tys. urządzeń. Znacząca większość zanotowanych przypadków (92 proc.) pochodzi z Chin, gdzie malware ma najprawdopodobniej swoje źródło. Wśród zagrożonych znaleźli się również użytkownicy z m.in. Hiszpanii, Malezji, Włoch, Wietnamu i Rosji.

Pierwsze badania nad złośliwym programem wykazały, że nie rozprzestrzenia się on za pomocą stron www, załączników e-mail czy spreparowanych aplikacji. Do jego aktywowania konieczny jest fizyczny dostęp do urządzenia lub instalacja nieoficjalnej modyfikacji Androida.

To kolejny atak na użytkowników systemu Android. W październiku ubiegłego roku ujawniono istnienie wirusa z rodziny Android.SmsSend (więcej na ten temat).

Newsletter

Newsletter

„Gazeta Wyborcza” z Pakietem Ambasadorskim. Zawrotna cena za dożywotnią prenumeratę i spotkanie z Michnikiem

„Gazeta Wyborcza” z Pakietem Ambasadorskim. Zawrotna cena za dożywotnią prenumeratę i spotkanie z Michnikiem  Kulisy debaty „Super Expressu”. To dlatego Maciak nagle wyszedł ze studia

Kulisy debaty „Super Expressu”. To dlatego Maciak nagle wyszedł ze studia  Amerykanie wycofali się z mediów Axel Springer. Koncern bez ogłoszeń i długów

Amerykanie wycofali się z mediów Axel Springer. Koncern bez ogłoszeń i długów  Play podwyższa opłaty klientom dawnej sieci UPC Polska

Play podwyższa opłaty klientom dawnej sieci UPC Polska  Branżowy serwis oskarżony o kopiowanie tekstów

Branżowy serwis oskarżony o kopiowanie tekstów

Dołącz do dyskusji: Bootkit zainfekował ponad 350 tys. urządzeń z Androidem